Cum o faci?

După cum știți, sperăm, pentru a cripta mesajele de e-mail utilizând certificatul cheii publice a utilizatorului care a trimis scrisoarea. Pentru a decripta e-mailuri folosind cheia privată a certificatului de utilizator destinatar.

Atunci când un utilizator solicită un certificat care va fi utilizat pentru criptarea \ decriptare de e-mail, certificatul cu cheia privată devine într-un lockbox în profilul utilizatorului. Apoi, cheia privată poate fi deja utilizat pentru alte scopuri.

În mod implicit, CA nu stochează cheia privată a utilizatorului. Desigur, acest lucru se face pentru a asigura siguranța corespondenței. Microsoft a dezvoltat o procedură separată pentru păstrarea cheile private în datele CA bazate pe (Autoritatea de Certificare, ca CA) și să le exportați, dacă este necesar.

Principalele etape ale acestei proceduri:

- Să configurați arhivarea chei private pe server.

- La momentul eliberării certificatului, cheia privată este copiat în baza de date și criptate folosind certificatul de construcții - Cheie de recuperare Agent (KRA).

- Dacă este necesar, a restabili \ exporta orice cheie privată, acesta este decriptat folosind agent de recuperare Key (KRA).

Să vedem cum sunt realizate aceste etape.

Configurarea arhivarea cheilor private pe server.

Veți avea nevoie de o cheie de recuperare Agent de certificare (KRA), eliberat în cont.

- Deschideți autoritatea de certificare Snap-in. faceți clic dreapta pe certificatul de șabloane și selectați Gestionare. Deschideți proprietățile șablonului cheie de recuperare de agent. În fila Security, puteți vedea că, în mod implicit, numai membrii de domeniu și Enterprise Adminii Adminii au permisiunea de a obține astfel de certificate. S-ar putea dori să schimbe permisiunile și să restricționeze pe nimeni. De exemplu, avem în organizarea administratorului de domeniu, am închis această posibilitate.

- Snap-in autoritate de certificare. deschide Certificate Șabloane. și de a face șablonul cheie de recuperare de agent disponibil pentru a elibera un certificat (faceți clic dreapta pe Șabloane certificat, faceți clic pe Nou și selectați șablon de certificat pentru a emite).

- Acum, un cont de administrator pe serverul autorității de certificare. trebuie să solicite certificatul prin KRA de completare snap certificat personal Svoi (certmgr.msc). Acest certificat eliberat pentru tine să apară în magazinul dvs. Certificate personale.

- Snap-in autoritate de certificare, faceți clic dreapta pe CA și selectați Properties. În fila Agenți de recuperare. selectați Arhiva cheie și faceți clic pe Adăugați pentru a adăuga certificatele Kra. Selectați certificatul și faceți clic pe Aplicare.

- Setările șablonului certificat de utilizator trebuie să fie configurat arhivarea chei private. Pentru a face acest lucru, selectați Șabloane certificat și faceți clic pe Manage. Selectați certificatul dorit și faceți clic pe Properties. Deschideți fila Solicitare de manipulare și selectați cheia privată de criptare subiectului arhivei.

- Acum, cheile private pentru certificatele nou emise sunt arhivate în baza de date de server CA. Atunci când cheia privată a certificatului este arhivat, marca este plasat în coloana arhivării cheie (ar trebui să fie adăugată prin Vizualizare, Adăugare / eliminare coloane).

Export de chei de arhivă

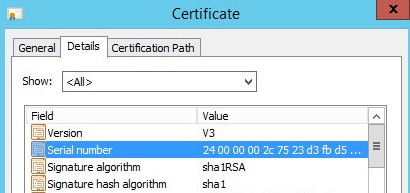

Atunci când cheia privată a fost certificat în dosar, această cheie poate fi recuperată sub contul de administrator, care are un certificat de cheie de recuperare de agent (certificatul și cheia privată utilizată pentru criptare). Pentru a executa comanda pe export, trebuie să știți numărul de ordine al certificatului, care va fi cheia pentru a restabili. Numărul de serie poate fi găsit pe tab-ul Detalii proprietăților certificat.

Folosind numărul de serie al certificatului recuperat obținem o structură BLOB (probabil, un cod binar dintr-o bază de date, sau mai degrabă nu știu). Apoi converti BLOB-certificat de fișier-pfx în care conține cheile publice și private. Acest fișier ar trebui să fie protejat prin parolă. Mai jos sunt instrucțiunile cum să facă acest lucru.

Acum ai un * .pfx-fișier, care pot fi deja importate în profilul oricărui utilizator. Nu uita parola.

Furnizarea de certificate Cheie de stocare Agent de Recuperare (Kra), precum și ciclul de viață al acestora

Deci, ne-am ocupat cu operațiunile de bază. Acum trebuie să ne gândim la un lucru foarte important.

Când vom adăuga certificatul KRA la server, trebuie să înțeleagă că cheia privată pe care CA-server vor fi arhivate de fapt criptate certificat KRA deschis klyuom. De aceea, trebuie să ne amintim că trebuie să fim atenți la păstrarea închisă cu cheia certificatului KRA în profilul dvs. de utilizator de pe server. Poate fi necesar să exporte certificatul cu cheia KRA privată și să facă o copie de siguranță într-un spațiu de depozitare securizat.

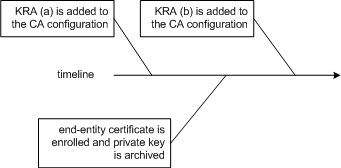

Și acum, uita-te la imaginea de mai jos:

Ce crezi, dacă vă puteți recupera cheia privată folosind certificatul KRA (b). Răspuns: Nu, nu poți. Prin urmare, ar trebui, de asemenea, urmăriți îndeaproape, astfel încât KRA-certificat nu expiră, și să le reînnoiască în timp. Asigurați-vă că pentru a prelungi durata de Kra-certificate, folosind cheia existente (vechi) privat.

Un alt mod de a proteja cheile arhivate - pentru a avea nu una, ci două certificat KRA pentru fiecare server CA, așa cum se arată în figura de mai sus.

Și ultimul. Puteți pregăti sau Powershell script Bash pentru a descărca automat toate cheile private de pe server. Ea are, ca să spunem așa, împușcat ultima.